SIEMロギングとは?

セキュリティ情報・イベント管理(SIEM)は、サイバーセキュリティにおける包括的なソリューションです。セキュリティ情報管理(SIM)とセキュリティイベント管理(SEM)を組み合わせて、アプリケーションやネットワークハードウェアから生成されるセキュリティアラートのリアルタイム分析を提供します。

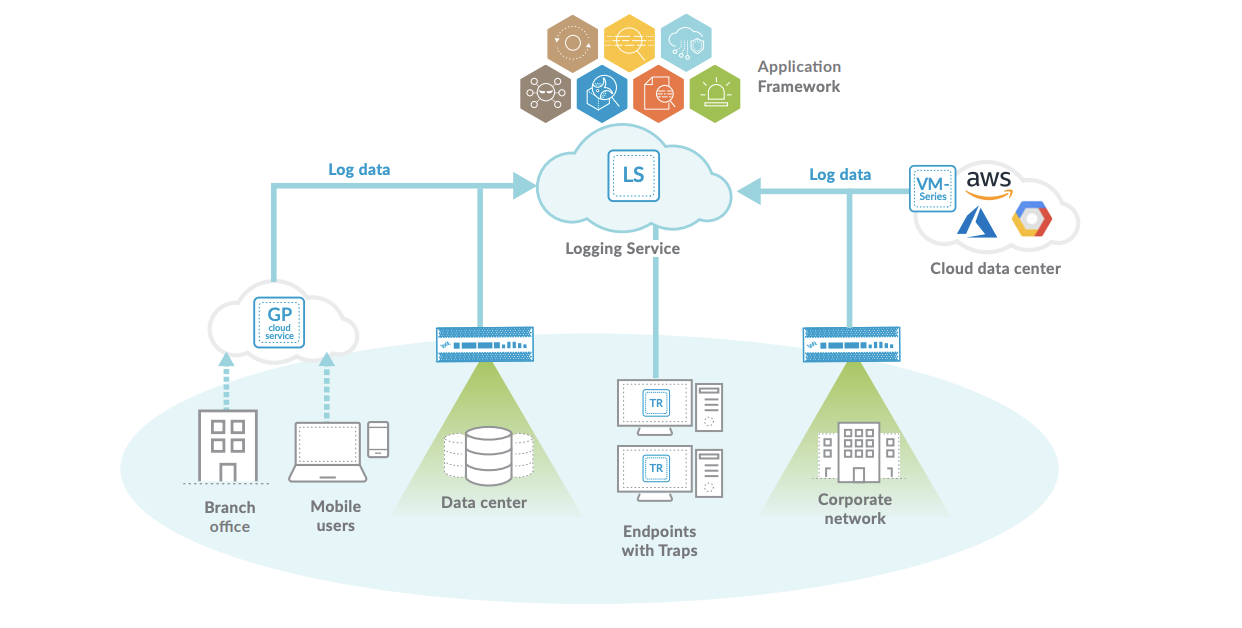

SIEMシステムは、ホストシステムやアプリケーションから、ファイアウォールやアンチウイルスフィルタなどのネットワークやセキュリティデバイスまで、組織のテクノロジーインフラ全体で生成されたログデータを収集・集約します。

SIEMのロギングは、SIEMの機能の中核であり、生データを意味のある洞察に変換し、セキュリティ対策と戦略を強化する重要な要素です。SIEMロギングは、組織のITインフラストラクチャ内の多様なソースからログデータを収集、集約、分析します。このプロセスにより、SIEMは一元化されたプラットフォームとなり、セキュリティ・アナリストは膨大なデータをふるいにかけて潜在的なセキュリティ脅威を発見し、効果的に対応できるようになります。

なぜSIEMのロギングがITセキュリティにとって重要なのか?

SIEM プラットフォームは 、従来の多くのセキュリティ・プログラムの中心的なコンポーネントであり、あらゆる数と種類のログ・ファイルを分析して、セキュリティ・インシデントや新たな脅威を特定します。この機能は、 EDR (エンドポイント検出と応答)のようなセキュリティツールとは異なります。

SIEMベンダーは、 UEBA (ユーザーとエンティティの行動分析)や SOAR (セキュリティオーケストレーション、自動化、レスポンス)によるレスポンスアクションなどの追加機能をアドオンとして提供することがよくあります。高度なSIEMロギングにより、セキュリティチームは疑わしい活動を検出して警告し、ユーザーの行動を分析して異常を特定し、組織全体のセキュリティイベントを一元的に可視化することができます。

SIEMは、ユーザーのログイン、ファイルアクセス、重要なシステムファイルの変更など、セキュリティ関連のアクティビティを監視し、ログデータとして取得します。そして、このソフトウェアは、潜在的なセキュリティ・インシデントや脅威を特定するために、このデータに分析と相関アルゴリズムを適用します。

SIEMとログ管理の比較:違いを理解する

SIEMと従来のログ管理では、ログデータの収集と保存が行われますが、SIEMはさらにその上を行きます。ログデータと付加的なコンテキスト情報を組み合わせることで、基本的なログ管理システムには通常ない、より詳細な分析とリアルタイムの脅威検知を可能にします。

ログ管理

ログ管理システムは、ITインフラストラクチャ内のさまざまなシステム、アプリケーション、およびデバイスによって生成されたログデータを収集、保存し、場合によっては分析します。

ログ管理は、さまざまなソースからのログを集約し、一元化された場所に組織化し、通常、保持、アーカイブ、基本的な検索機能などのタスクを含みます。ログ管理システムは、セキュリティ・アナリストが必要に応じてログにアクセスし、分析できるリポジトリです。それでも、自動化されたセキュリティ分析やリアルタイムの脅威検知は一般的に提供されていないかもしれません。

SIEM管理

SIEMツールは 、セキュリティイベントのリアルタイム分析と相関を可能にすることで、ログ管理を強化します。これらのツールは、さまざまなソースからログ・データを収集し、セキュリティに特化した分析と相関技術を使用して、パターン、異常、潜在的なセキュリティ・インシデントを特定します。

SIEM システムには、内部および外部ソースからの 脅威インテリジェンスの 統合、アラート、インシデント対応ワークフロー、コンプライアンスレポートが含まれます。複数のソースからのデータを相関させることで、組織のセキュリティ態勢をより包括的に把握し、セキュリティの脅威を効果的に特定して対応します。

ログ管理はログの収集と保存に重点を置き、SIEMはこれらのデータを統合してリアルタイムのセキュリティ監視、脅威検知、インシデント対応機能を提供します。SIEMソリューションは多くの場合、ログ管理をコアコンポーネントとして包含していますが、それ以上に高度なセキュリティ機能を提供しています。

SIEMとSyslogの違い

Syslogは、ネットワーク内でログメッセージを送信するために使用されるプロトコルです。これは、多くのデバイスやシステム(ルーター、スイッチ、サーバー、ファイアウォールなど)がログデータの生成と送信に使用する標準プロトコルです。Syslogメッセージには、これらのデバイスやアプリケーションのイベント、エラー、またはアクティビティに関する情報が含まれています。

Syslogメッセージを収集し、一元化された場所(SyslogサーバーやSIEMシステムなど)に送信して、保存、分析、監視することができます。しかし、syslogはこれらのログを分析したり相関を取ったりしません。

SIEMログの主な構成要素

SIEM ログの重要な構成要素は、これらのシステムがセキュリティ・インシデントを特定し、対応するために収集・分析する基本的なデータ要素です。これらのコンポーネントには以下のものが含まれます:

- タイムスタンプ:各ログ・エントリには、そのイベントがいつ発生したかを示すタイムスタンプが付きます。これは、時系列分析や、異なるシステム間の事象の相関をとるために非常に重要です。

- 送信元と送信先の情報:ログには、ソース(イベントが発生した場所)とデスティネーション(イベントのターゲット)の詳細が含まれます。この情報は、データの流れを追跡し、潜在的な外部脅威を特定するためのネットワークセキュリティに不可欠です。

- ユーザー情報ログには、ユーザー名やアカウント ID などのユーザー情報が含まれることが多く、特にアクセス制御や認証イベントのログに多く含まれます。これは、どのユーザーが特定のイベントに関与したかを特定するのに役立ちます。

- イベントの種類ログイン試行、ファイルアクセス、システム警告、エラーメッセージ、ネットワーク接続など、ログに記録されるイベントの性質を指定します。

- 行動を起こしました:イベントが応答をトリガーした場合、これはログに記録されます。例えば、アクセス試行が許可されたか拒否されたか、あるいはエラーが特定のシステム応答を引き起こしたかどうか。

- リソースにアクセスしました:特にアクセス制御やファイルの完全性監視の文脈では、ログはどのリソース(ファイル、データベース、アプリケーションなど)にアクセスしたかを詳細に記録します。

- 重大度:多くのSIEMシステムは、重大度によってイベントを分類し、対応の優先順位付けに役立てています。例えば、ログインに失敗した場合は重大度が低く、マルウェアを検出した場合は重大度が高くなります。

- ステータスコードこれらのコードは、プロセスの成功や失敗など、イベントの結果を理解するための迅速な参照ポイントを提供します。

- データの転送ネットワーク・セキュリティ・イベントの場合、インシデント中に転送されたデータ量は、イベントの性質と重大度を示す重要な指標となります。

- その他の関連情報高度なSIEMシステムでは、地理的な位置情報、システム構成の変更、既知の脅威データベースとの相関など、ログにより多くのコンテキストを追加することができます。

これらのコンポーネントは、組織のITインフラストラクチャ内のセキュリティイベントを包括的なビューで表示し、潜在的なセキュリティインシデントの効果的な監視、分析、対応を可能にします。

SIEMロギングの仕組み

SIEM ロギングの基本的な仕組みを理解することは、サイバーセキュリティにおけるその価値を理解するための鍵となります。このセクションでは、データの収集からアラートとレポートの生成まで、SIEM ロギングに関わる中核的なプロセスを掘り下げます。

データ収集

SIEMロギングは、組織がITインフラストラクチャを効果的に監視し、セキュリティを確保するための重要なプロセスです。SIEMロギングのプロセスはデータ収集から始まります。ファイアウォールからアプリケーションまで、組織の IT インフラストラクチャのあらゆる要素がログを提供し、ネットワークの健全性とセキュリティの総合的なビューを提供します。

データの正規化

データを収集したら、次のステップはデータの正規化です。この重要なプロセスには、異なるログ形式を統一された構造に標準化することが含まれます。データの正規化により、ログの分析や比較が容易になり、パターンや異常の特定に極めて重要です。

検出と相関

次の段階は検出と相関。そこでSIEMツールは、正規化されたデータのパターンや異常を特定する能力を発揮します。潜在的なセキュリティ・インシデントを早期に発見することは極めて重要です。このステップは、潜在的なセキュリティ・インシデントを早期に発見するために極めて重要です。

アラートとレポート

最後に、SIEMシステムはアラートとレポートを生成します。アラートとレポートの作成は、パズルの最後のピースです。SIEMシステムは、緊急の脅威をチームに通知し、包括的なレポートを通じてコンプライアンスとより深いセキュリティ分析を支援します。SIEM システムによって生成されるレポートは、傾向やパターンを特定する上で特に有用であり、組織の全体的なセキュリティ態勢の改善に役立ちます。SIEMシステムは、緊急の脅威をチームに通知し、包括的なレポートを通じてコンプライアンスとより深いセキュリティ分析を支援します。

SIEMロギングのベストプラクティス

SIEMロギングのベストプラクティスは、SIEMシステムの効果を最大化するために不可欠です。これらのプラクティスは、SIEM ツールが効率的にデータを収集・分析し、組織のセキュリティ体制の改善に貢献するのに役立ちます。主なベストプラクティスをご紹介します:

- 選択的データ収集:どのデータ・ソースを監視し、ログを収集するかを慎重に選択し、組織のセキュリティ・ニーズに最も関連性の高いデータ・ソースに重点を置きます。このターゲットアプローチは、SIEMリソースを効率的に活用し、無関係なデータのノイズを減らすのに役立ちます。

- データの正規化:ログデータを一貫性のある形式に正規化します。この標準化は実用的な分析に不可欠であり、異なるソースからの相関やデータ比較をより簡単に行うことができます。

- リアルタイムのモニタリングと分析:潜在的なセキュリティ・インシデントを即座に検出して対応できるよう、リアルタイムで監視・分析できるSIEMシステムを構築します。

- イベントの相関:イベント相関に高度なアルゴリズムを採用。これは、ログデータのパターンと関係を分析し、潜在的なセキュリティ脅威を特定するものです。

- 定期的なアップデートとメンテナンス:SIEMシステムの定期的な更新と保守。これには、ルールやシグネチャの更新、ソフトウェアのパッチ適用、進化するセキュリティ状況に適応するためのシステムの調整などが含まれます。

- コンプライアンスと規制の整合:SIEM のロギング手法が、関連するコンプライアンス要件や規制と一致していることを確認してください。コンプライアンス要件や規制では、収集および保持すべき特定のデータタイプが規定されている場合があります。

- ユーザーとエンティティの行動分析(UEBA):UEBAを実装し、確立された行動パターンからの逸脱に基づく異常や潜在的脅威を検知します。

- 効果的なストレージ管理:ストレージソリューションのセキュリティと拡張性を考慮し、ログデータのストレージを効率的に管理します。

- 定期的な見直しと監査SIEM システムとそのログを定期的にレビューおよび監査して、意図したとおりに機能していることを確認し、改善点を特定します。

- トレーニングと意識向上:チームがトレーニングを受け、SIEM システムを効果的に使用できることを認識していることを確認します。これには、システムの機能を理解し、システムが生成するアラートを解釈して対応することが含まれます。

- 他のセキュリティツールとの統合:SIEMを他のセキュリティツールやシステムと統合し、より包括的なセキュリティアプローチを実現します。これにより、全体的な可視性と脅威検知能力を高めることができます。

SIEMロギングの課題とソリューション

SIEM ログ管理には課題がつきものですが、その課題に効果的に対処することは、強固なサイバーセキュリティ体制を維持する上で非常に重要です。ここでは、SIEM ロギングにおける一般的なハードルと、それを克服する方法を拡大解釈します:

| 問題点 | ソリューション |

|---|---|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|